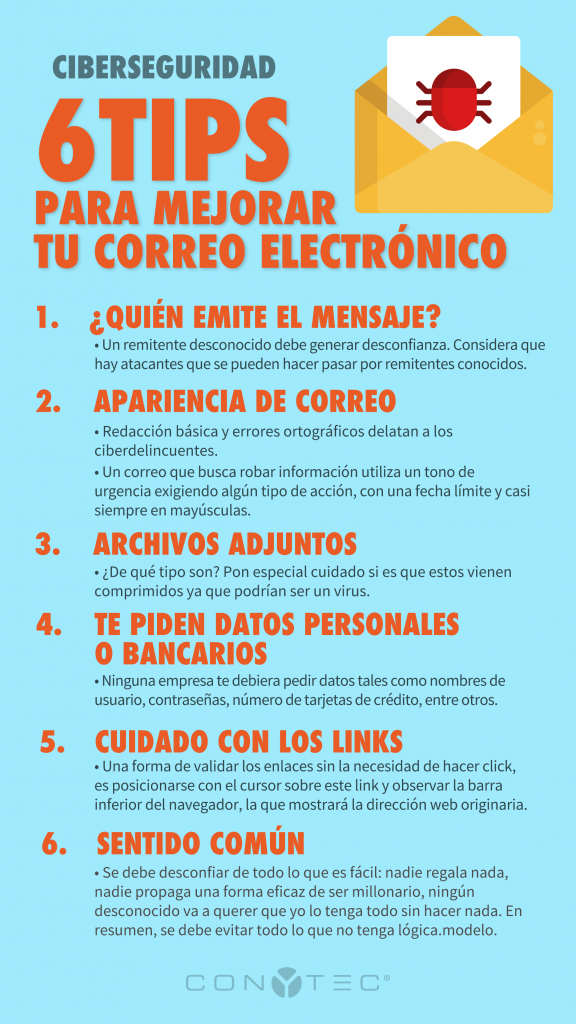

TIPS PARA MEJORAR EL USO

DEL CORREO ELÉCTRONICO

El correo electrónico es una herramienta de comunicación imprescindible para el funcionamiento de una empresa. Sus beneficios son evidentes: accesibilidad, rapidez, posibilidad de enviar documentos adjuntos, etc. Aunque en sus inicios, no se hizo pensando en su uso actual, ni en la seguridad.

Como toda herramienta de comunicación es necesario definir su uso correcto y seguro, ya que además de abusos y errores no intencionados el correo electrónico se ha convertido en uno de los medios más utilizados por los ciberdelincuentes para llevar a cabo sus ataques.

El correo electrónico es la principal puerta de entrada de los ciberdelincuentes en cualquier organización. Basándose en diferentes técnicas de ingeniería social consiguen engañar a los usuarios y robar información confidencial o infectar los equipos con malware.

Palabras claves

Phishing: Posiblemente, se trate de uno de los fraudes más conocidos y extendidos. Se trata de un engaño basado, generalmente, en la suplantación de una empresa o entidad fiable como un banco, una red social o entidades públicas. La finalidad es hacerse con claves de acceso o información sensible como pueden ser datos fiscales o bancarios. El canal mediante el cual se intenta perpetuar el fraude suele ser el correo electrónico, pero también se pueden usar aplicaciones de mensajería instantánea como WhatsApp.

Scam: Se basa en un tipo de correo electrónico cuya única finalidad es perpetrar engaños y estafas a sus receptores y obtener tanta información personal, de la empresa o bancaria como puedan. El gancho, en este caso, suele girar en torno a falsos premios de lotería, herencias millonarias, ofertas de empleo que requieren de desembolsos, etc. Aunque los ciberdelincuentes, cada día, inventan nuevas formas de engaño.

Sextorsión: El objetivo es extorsionar al receptor con un supuesto video privado o de contenido comprometedor (que lo más probable es que no exista), amenazando con difundirlo a todos sus contactos de correo y redes sociales a no ser que realice el pago de una cantidad económica. El pago, generalmente, es solicitado en criptomonedas como el bitcoin y el destinatario parece ser el remitente cuando en realidad, no es así.

Malware: En este caso, se trata de código malicioso que podría infectar los dispositivos. Los correos podrían contener algún tipo de archivo adjunto o enlaces a webs, donde una vez descargado y ejecutado el archivo infectará el dispositivo. La infección también puede producirse al hacer clic en anuncios fraudulentos (malvertising) o aprovechando alguna vulnerabilidad en los navegadores (drive-by-download). Una vez en nuestro equipo, podría distribuirse a través de la red corporativa, infectando todo tipo de dispositivos conectados a la misma, como discos duros, pero también otros sistemas de la red e incluso servicios en la nube.

¿Cómo detectar correos fraudulentos?

Los correos electrónicos fraudulentos suelen contar con varias características que permiten su detección. A continuación, por medio del siguiente ejemplo se analiza un ejemplo de correo electrónico fraudulento.

Remitentes desconocidos: En muchas ocasiones, comprobar el remitente del correo es suficiente para saber que la comunicación es fraudulenta, visto que nada tiene que ver con la entidad a la que supuestamente representa. Los ciberdelincuentes suelen utilizar cuentas de correo de otros usuarios a los que han hackeado o utilizan cuentas de correo muy similares a las originales para enviar los correos electrónicos fraudulentos.

Es importante revisar cada carácter, pues también son frecuentes suplantaciones cambiando alguna letra o utilizando un carácter similar o que suene igual.

Remitentes falseados y firma: En otras ocasiones, los ciberdelincuentes falsifican la dirección del remitente haciendo que, a simple vista, no se identifique el correo como fraudulento. Esta técnica se conoce como email spoofing.

En este caso, para comprobar si el correo es legítimo es necesario analizar las cabeceras de este. Esta entre otra mucha información puede servir para saber si el correo procede, realmente, de la dirección que figura en el remitente o ha sido falseada. Esto se podría comprobar manualmente, pero es recomendable utilizar herramientas que automaticen el proceso como Messageheader ofrecida por Google.

Ingeniería social en el cuerpo y en el asunto: Generar un sentimiento de alerta o urgencia e instar al usuario a que realice una determinada acción, de forma inmediata, es otra técnica usada en casi todos los correos fraudulentos. Los ciberdelincuentes suelen utilizar técnicas de ingeniería social para que las víctimas caigan en sus trampas, como abrir un adjunto malicioso, acceder a una web ilegítima que suplanta un servicio (phishing) o realizar un pago.

Otro método utilizado es llamar la atención con dinero como un supuesto reembolso que espera a que sea reclamado o como sucede en los casos de sextorsión, en los que se amenaza con difundir un video de carácter sexual, en el que la víctima es el supuesto protagonista. En caso de no ceder al chantaje, se amenaza con difundirlo a los contactos y conocidos de la víctima en un plazo de tiempo establecido por el delincuente.

Comunicaciones impersonales: Los ciberdelincuentes cuando envían correos fraudulentos, realizan comunicaciones impersonales refiriéndose al destinatario como usuario, cliente, etc. Las entidades legítimas en las comunicaciones suelen utilizar el nombre y apellidos del destinatario, haciendo que la comunicación sea más personal.

Mala redacción: Cuando un correo presenta graves faltas de ortografía, es una señal bastante certera de que ese mensaje es fraudulento. Los correos fraudulentos, en ocasiones, utilizan expresiones que no son las habituales. Ante un correo cuya forma de expresarse no es la común también habrá que comprobar su procedencia.

Documentos adjuntos maliciosos: Cualquier documento adjunto en un correo electrónico debe ser una señal de alerta. Por norma, ninguna entidad ya sea bancaria, pública, energética, etc., envía a sus destinatarios documentos adjuntos en el correo. Si es necesario que se descargue algún archivo se hará desde su portal web o aplicación oficial. Esta es la principal forma que usan los ciberdelincuentes para infectar los equipos con malware.

También hay que tener cuidado con ficheros comprimidos como los .zip o .rar, ya que pueden contener archivos maliciosos, como los anteriores, en su interior. Recuerda no ejecutar nunca el archivo adjunto, únicamente, descárgalo para su posterior análisis.

Enlaces falsos: Las entidades legítimas por norma no envían enlaces en sus comunicaciones oficiales y solicitan al usuario que acceda al sitio web, utilizando su navegador web o la aplicación específica.

Los correos electrónicos de tipo phishing o sencillamente los que pretenden redirigir al usuario a un sitio web fraudulento, suelen contar con enlaces falsos.

Por ejemplo, podemos tomar la construcción de la dirección web «https://www.conytec.com»:

- «https»: protocolo utilizado para acceder al sitio web

- «://»: símbolos de separación entre el protocolo y el subdominio

- «www»: subdominio, es un subconjunto del dominio web. Los ciberdelincuentes, en muchas ocasiones, crean subdominios que simulan al legítimo que pretenden suplantar para engañar a las víctimas.

- «conytec»: dominio, este es único para cada una de las extensiones disponibles como «.com». Esta es la parte que hay que comprobar con especial atención, ya que los ciberdelincuentes no la pueden copiar.

- «.com»: es la extensión del dominio.