¿MIS PLATAFORMAS Y SISTEMAS SON REALMENTE SEGUROS FRENTE A CUALQUIER TIPO DE ATAQUE?

¿Mis plataformas y sistemas son realmente seguros frente a cualquier tipo de ataque?

Estar 100% seguros frente a cualquier tipo de ataque sería un escenario ideal pero lamentablemente utópico. Los constantes avances de los cibercriminales hacen que siempre vayan un paso adelante de los sistemas de seguridad haciendo que la defensa y protección sea más bien reactivo. Es por esto la importancia de considerar la seguridad de la información como un proceso constante, cíclico y evolutivo ya que de esta manera se tendrán plataformas y aplicaciones actualizadas y por tanto mejor preparadas para un posible ataque

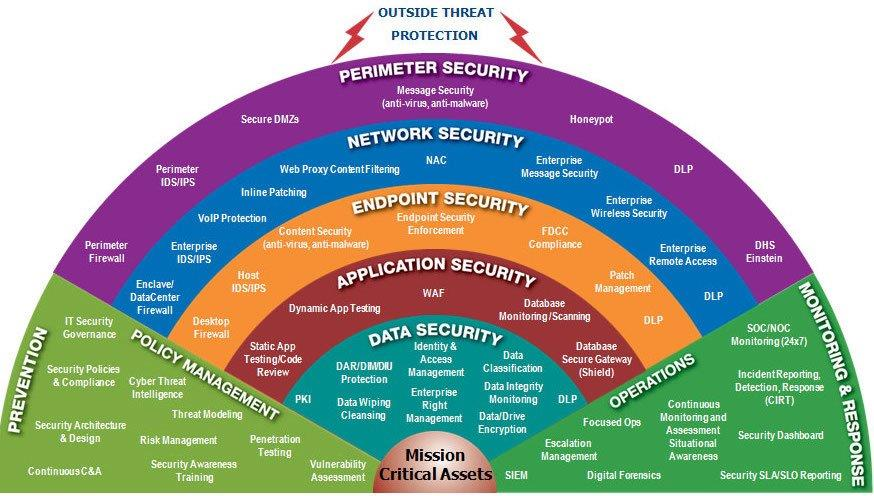

La seguridad o ciberseguridad cubre muchas áreas diferentes (seguridad física, de red, plataforma, aplicaciones, etc.), donde cada una cuenta con sus propios riesgos, amenazas y soluciones. En el contexto de los modelos de seguridad informática, el Firewall se toma en muchas organizaciones como el mecanismo de seguridad indiscutible para cualquier red informática.

También podemos mencionan la protección del perímetro, la cual sigue siendo importante en las empresas modernas, el hecho es que la actual naturaleza del negocio ha cambiado enormemente y el perímetro ahora es más difuso que antes.

Los vectores de ataque a la infraestructura y las redes están dominados principalmente por correo electrónico y navegadores, por lo cual se requiere una arquitectura que se centre en proteger los datos y detectar las anomalías a tiempo.

Para mantener nuestras plataformas seguras una buena práctica es la segregación de nuestra infraestructura:

- El primer paso sería segregar los PC entre sí para limitar la propagación de gusanos entre los PC.

- La LAN de PC debe tratarse como una red hostil y solo debe permitirse el acceso a los datos mínimos necesarios para hacer negocios.

- Los servidores deben estar separados entre sí y de la LAN de PC.

- El acceso a los servidores debe limitarse solo a la comunicación a través de los puertos necesarios para entregar las funciones comerciales del servidor.

- Solo el personal autorizado puede tener acceso con más privilegios hacia la red de servidores.

También existe el modelo de seguridad de Defensa en Profundidad, la cual la podemos definir de la siguiente forma:

- “Es la práctica de las defensas en capas para proporcionar protección adicional. La defensa en profundidad aumenta la seguridad aumentando el costo de un ataque. Este sistema coloca múltiples barreras entre un atacante y los recursos de información críticos para el negocio” (Brooke Paul).

La defensa en profundidad está destinada a retrasar, ralentizar y desalentar a un atacante. Utilizando contramedidas para proteger los activos vitales, la estrategia de defensa en profundidad intenta crear mecanismos de protección específicos de áreas identificadas que se sabe que son débiles, vulnerables y fáciles de atacar.

- Las personas deben estar capacitadas y conscientes del entorno de seguridad y reducir el comportamiento en riesgo a un nivel aceptable.

- Las tecnologías apropiadas deben implementarse y adaptarse a las necesidades particulares del sistema protegido.

- Las tecnologías apropiadas deben implementarse y adaptarse a las necesidades particulares del sistema protegido.

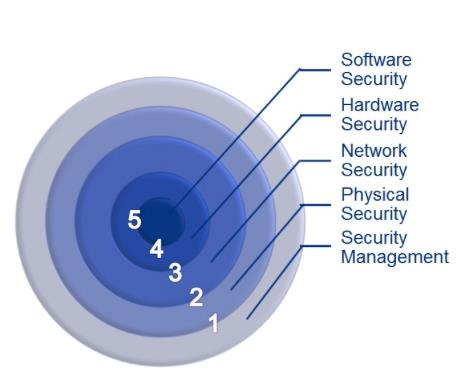

La defensa en Profundidad se orienta al enfoque en capas:

- La defensa en profundidad es un enfoque en capas para defender sus sistemas.

- Requiere el desarrollo de defensas para todos los sistemas y subsistemas, incluyendo la administración de seguridad, seguridad física, seguridad de red, seguridad de hardware y seguridad de software.

- Mientras más capas implemente más beneficios tendrá su organización.